以下教程请只用于研究,请勿用于非法用途。

1、安装准备

1.1 Debian12.5(以下教程全程使用root账号操作)

1.2 RouterOS V7.14.3

2、Debian Wireguard设置

2.1 安装wireguard(最好系统更新过后在安装,apt update -y & apt upgrade -y)

apt install wireguard -y

2.2 创建公钥、私钥(也可以使用Windows客户端生成)

cd /etc/wireguard wg genkey | tee privatekey | wg pubkey > publickey

查看公钥、私钥

cat publickey cat privatekey

2.3 创建wg0.conf并输入以下内容,不熟悉vi和vim的,建议使用Windows软件远程来操作方便。

[Interface] Address = 192.168.200.1/24 SaveConfig = true PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o ens192 -j MASQUERADE PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o ens192 -j MASQUERADE ListenPort = 13231 PrivateKey = uCDislEt4tO99TGhYRjLg7+5YzTfweDzOItBdr2As2M=

参数说明:

Address是wg0接口的IPv4或IPv6的地址。请使用保留给私有网络范围内的IP地址,比如10.0.0.0/8、172.16.0.0/12或192.168.0.0/16等。

SaveConfig设置为true时,当关闭接口时将当前配置将保存到配置文件中。

PostUp在启动接口之前执行的命令或脚本。上述配置是启用iptables伪装,允许流量访问互联网,其中ens192是网卡名称,请改为自己的网卡名称,使用ip addr查看自己的网卡名称。

PostDown在关闭接口之后执行的命令或脚本。上述配置是关闭iptables伪装,允许流量访问互联网,其中ens192是网卡名称,请改为自己的网卡名称,使用ip addr查看自己的网卡名称。

ListenPort监听端口,如50000

PrivateKey服务器私钥

2.4 防火墙配置

允许上述监听端口通过防火墙。

ufw allow 13231/udp

查看状态

ufw status

3、RouterOS Wireguard设置

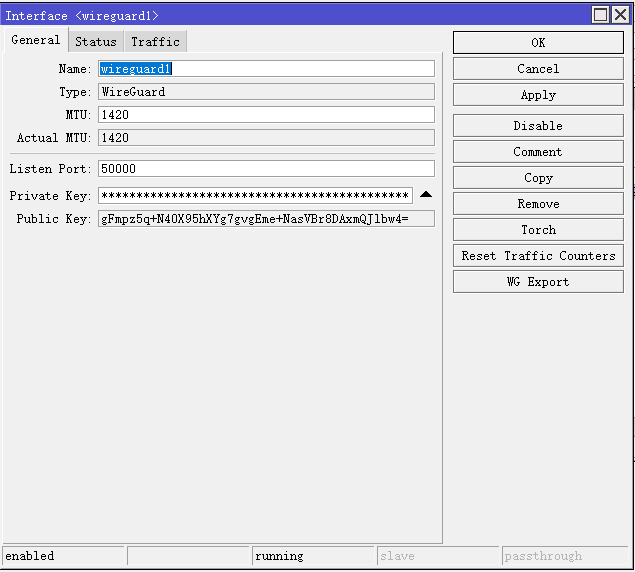

3.1 WireGurad –> Wireguard –> + ,添加新的WireGuard接口,Name随便填,Private Key填写一个私钥(不填会自动生成),直接点击 OK

3.2 Wireguard –> Peer –> +,Interface选择上面创建的wireguard1,Public Key填写Debian生成的公钥,Private Key填写Debian生成的私钥,Endpoint填写Debian服务器公网地址(如qy.77bx.com),Endpoint Port填写Debian服务器的端口,Allowed Address填写0.0.0.0/0,Client Address填写192.168.200.3/32,Client DNS填写223.5.5.5,点击OK

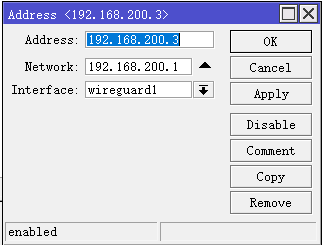

3.3 IP –> Addresses –> +,Address填写网址(如192.168.200.3/24),Interface选择刚才创建的WireGuard接口,点击 OK

RouterOS命令如下:

/interface wireguard add listen-port=50000 mtu=1420 name=wireguard1 /interface wireguard peers add allowed-address=0.0.0.0/0 client-address=192.168.200.3/32 client-dns=223.5.5.5 endpoint-address=qy.77bx.com endpoint-port=50000 interface=wireguard1 private-key="uCDislEt4tO99TGhYRjLg7+5YzTfweDzOItBdr2As2M=" public-key="xulrKhuj38fdS7PgB46rwNbeU2QiCFZHYZWXMNstOxg=" /ip address add address=192.168.200.3 interface=wireguard1 network=192.168.200.1

4、客户端Peer添加到服务器

4.1 修改wg0.conf,添加以下内容

[peer] PublicKey = gFmpz5q+N40X95hXYg7gvgEme+NasVBr8DAxmQJlbw4= AllowedIPs = 192.168.200.3/32

PublicKey是RouterOS使用私钥的公钥

AllowedIPs一般填写RouterOS的IP地址即可

4.2 服务器wg0.conf整体配置如下

[Interface] Address = 192.168.200.1/24 SaveConfig = true PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o ens192 -j MASQUERADE PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o ens192 -j MASQUERADE ListenPort = 13231 PrivateKey = uCDislEt4tO99TGhYRjLg7+5YzTfweDzOItBdr2As2M= [peer] PublicKey = gFmpz5q+N40X95hXYg7gvgEme+NasVBr8DAxmQJlbw4= AllowedIPs = 192.168.200.3/32

5、启用测试

5.1 Debian服务器使用如下命令启用(关闭使用wg-quick down wg0)

wg-quick up wg0

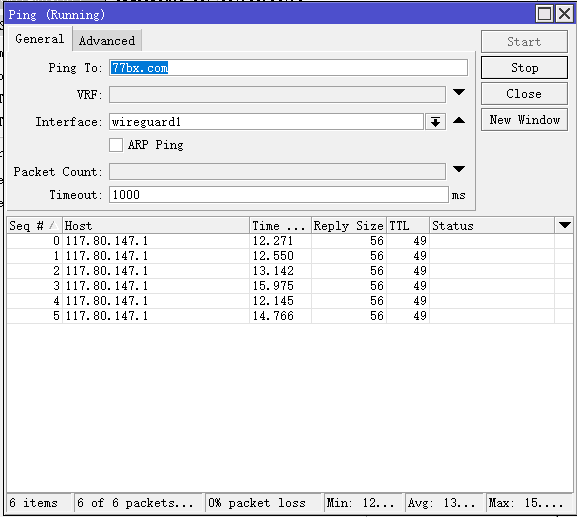

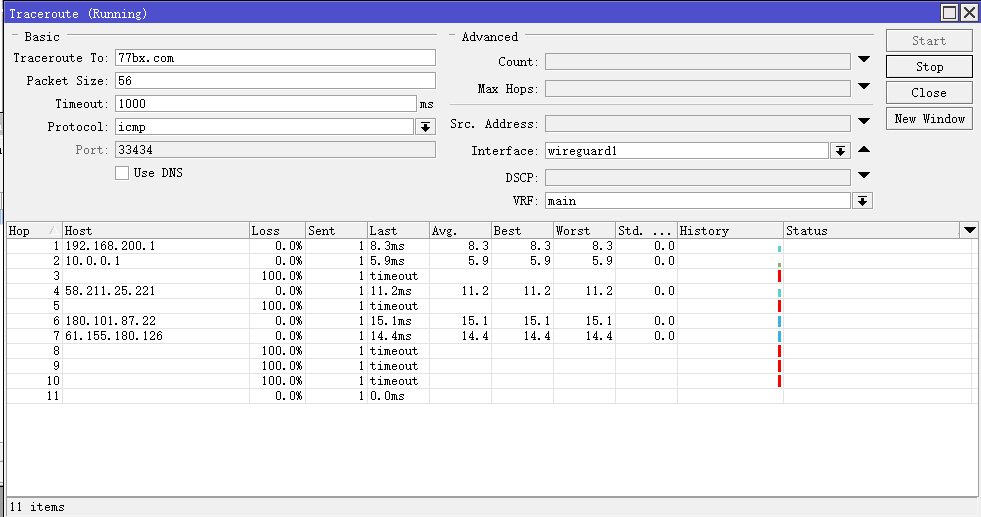

5.2 RouterOS测试

文章来源于互联网:Debian Wirguard服务器和RouterOS客户端

相关推荐: Bash 脚本教程——Linux Shell 脚本和命令行入门教程

原文: Bash Scripting Tutorial – Linux Shell Script and Command Line for Beginners 在 Linux 中,流程自动化在很大程度上依赖于 shell 脚本。这涉及到创建一个包含一系列命令的…

未经允许不得转载:窗外天空 » Debian Wirguard服务器和RouterOS客户端

火狐Firefox 使用 DNS-over-HTTPS(DoH)

火狐Firefox 使用 DNS-over-HTTPS(DoH) Hyper-V安装爱快iKuai

Hyper-V安装爱快iKuai PE安装系统Windows11

PE安装系统Windows11 华三H3C三层交换机VLAN之间配置实例

华三H3C三层交换机VLAN之间配置实例 Debian安装frps并实现客户端映射

Debian安装frps并实现客户端映射 Proxmox VE设置多个管理地址

Proxmox VE设置多个管理地址 爱快iKuai设置IPv6地址(电信IPv4/IPv6双栈)

爱快iKuai设置IPv6地址(电信IPv4/IPv6双栈) 爱快iKuai基于OpenVPN实现异地组网

爱快iKuai基于OpenVPN实现异地组网